Una sola plataforma.

Nueve mil escuelas.

Antes de hablar del adversario, hay que entender por qué Canvas se convirtió en infraestructura crítica del sector educativo global.

Cuando una sola plataforma de telecomunicaciones expuso los datos personales de 12 millones de suscriptores canadienses.

En marzo de 2025, el grupo de extorsión LockBit 4.0 y un afiliado anónimo reivindicaron una intrusión profunda contra Bell Canada a través de un proveedor MSP comprometido. La exfiltración incluyó cerca de 12 millones de registros con PII (nombres, direcciones, IMEI, números de cuenta) y registros CDR detallados de llamadas y mensajes.

La respuesta fue una contención de emergencia de 72 horas, con rotación masiva de credenciales, notificación al CRTC y a la Oficina del Comisionado de Privacidad, y un comunicado público que admitió por primera vez la magnitud del incidente.

Cuando una sola plataforma educativa expuso a 9,000 escuelas y 275 millones de registros estudiantiles.

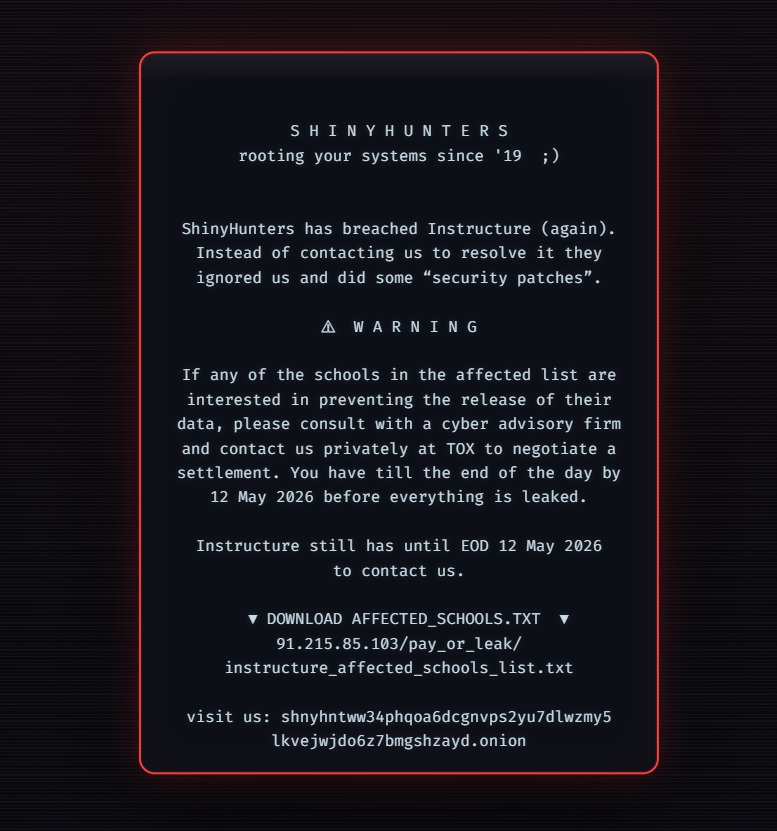

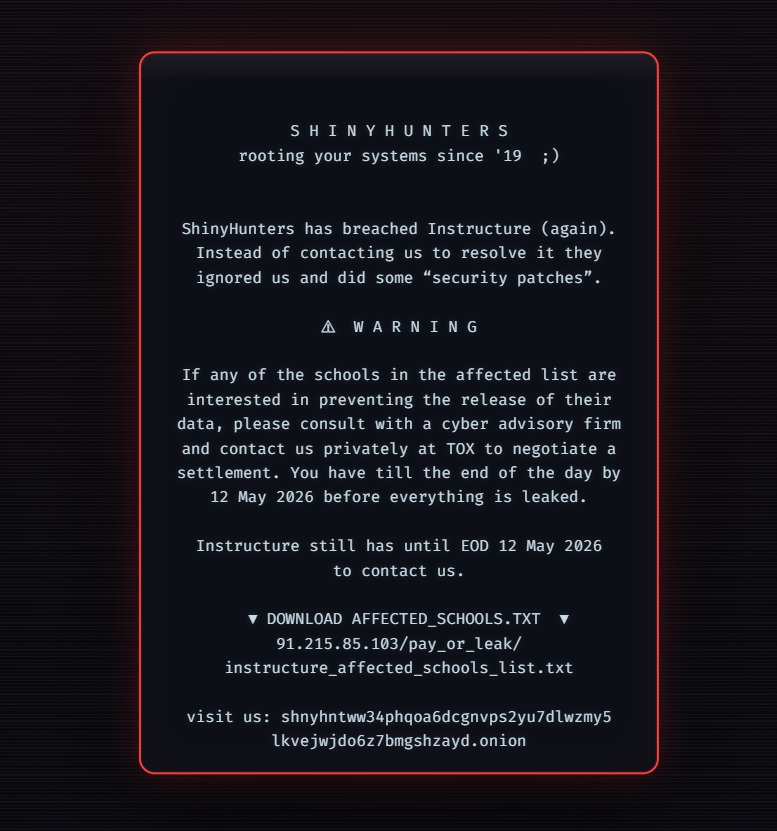

En abril–mayo de 2026, el grupo de extorsión ShinyHunters reivindicó dos brechas consecutivas contra Instructure, la empresa detrás de Canvas LMS. La primera intrusión, detectada el 29 de abril, expuso aproximadamente 275 millones de registros y 3.65 TB de datos estudiantiles; la segunda, el 7 de mayo, desfiguró las páginas de login con un mensaje "pay-or-leak" tras ignorar el contacto inicial.

La respuesta fue una contención de emergencia en plena semana de finales, con cierres temporales de cuentas Free-For-Teacher y "parches de seguridad" desplegados durante 48 horas mientras millones de alumnos quedaban sin acceso a sus exámenes.

Antes de hablar del adversario, hay que entender por qué Canvas se convirtió en infraestructura crítica del sector educativo global.

Canvas LMS concentra el 41% de las instituciones de educación superior en Norteamérica y es columna vertebral para millones de alumnos K–12. La concentración convierte a Instructure en infraestructura crítica de facto: una sola brecha equivale a comprometer simultáneamente miles de instituciones.

Entre las víctimas confirmadas en el data leak site de ShinyHunters figuran instituciones como Duke, Harvard, Stanford, MIT, UC Berkeley, Penn State, Texas A&M, Tecmilenio, ITESO, UPAEP, ANÁHUAC, junto con cientos de distritos escolares públicos en EE.UU., Australia, Brasil y Europa.

Modelo "pay-or-leak": filtración pública de datos sensibles si no hay pago.

Nombres, correos, IDs, mensajes privados entre estudiantes y profesores.

Datos académicos permiten campañas de phishing personalizado a escala global.

Un colectivo de extorsión activo desde 2019, con más de 400 organizaciones comprometidas y un historial que incluye Snowflake, AT&T y Ticketmaster.

ShinyHunters es un colectivo de extorsión financieramente motivado activo desde 2019 y emergido públicamente en mayo de 2020. Acumula más de 400 organizaciones comprometidas, incluyendo Ticketmaster (560M registros), AT&T (110M), Microsoft, Tokopedia, Wattpad, Pizza Hut y Santander.

En 2024 orquestaron la campaña Snowflake, golpeando ~165 organizaciones a través de credenciales robadas con infostealers en cuentas sin MFA. En septiembre de 2025 ya habían atacado a Instructure vía ingeniería social contra su entorno Salesforce. Mayo 2026 es su segunda incursión confirmada al mismo proveedor.

Reutilización masiva de credenciales filtradas; explotación de cuentas sin MFA en SaaS críticos.

Llamadas a help desks suplantando empleados internos, técnica usada contra Salesforce de Instructure en sept. 2025.

Exfiltración masiva vía conectores legítimos a Snowflake, Salesforce y otras plataformas multi-tenant.

Sitio Tor (.onion) de extorsión pública con plazos cortos; defacement de portales si no hay pago.

29 de abril: brecha. 3 de mayo: reivindicación. 7 de mayo: caída de Canvas en plena semana de finales.

Instructure detecta actividad no autorizada en Canvas. El vector se vincula a una falla en el flujo de cuentas Free-For-Teacher, explotada para escalar accesos a múltiples tenants.

El grupo reclama 275 millones de registros y 3.65 TB de datos extraídos: nombres, correos, IDs estudiantiles y mensajes privados entre alumnos y profesores. Exigen pago en privado vía TOX.

Instructure ignora el contacto y despliega correcciones internas. ShinyHunters interpreta el silencio como provocación y prepara una segunda demostración pública.

Las páginas de login de miles de instituciones muestran un mensaje rojo de ShinyHunters con un ultimátum hasta el 12 de mayo. Canvas se cae globalmente en plena semana de finales.

Instructure cierra temporalmente las cuentas Free-For-Teacher, restaura el servicio para tenants pagos y notifica a las instituciones afectadas mientras el plazo de extorsión sigue corriendo.

Falla en el flujo de cuentas Free-For-Teacher de Canvas → escalada lateral hacia tenants institucionales. Posible reutilización de accesos OAuth comprometidos en la brecha de Salesforce de septiembre 2025.

"Instructure still has until EOD 12 May 2026 to contact us."

Instructure intentó parchar en silencio. ShinyHunters convirtió ese silencio en defacement global y crisis mediática internacional.

Instructure activó su CISO Steve Proud, cerró el subsistema Free-For-Teacher, desplegó parches y comenzó la notificación a las ~9,000 escuelas afectadas. La caída coincidió con la semana de finales en gran parte de Norteamérica, dejando a millones de estudiantes sin acceso a sus exámenes en CNN, Duke Chronicle y otros medios.

Nombres, correos, IDs estudiantiles y miles de millones de mensajes privados entre alumnos y profesores filtrados a escala global.

Instructure confirmó acceso no autorizado a información identificable. Aunque no se documentó robo de credenciales bancarias, la exposición de PII estudiantil a escala global configura uno de los mayores incidentes en la historia del sector educativo.

Nombres, correos institucionales, IDs estudiantiles y mensajes privados entre alumnos y profesores quedaron en manos del actor.

Canvas no estuvo disponible durante horas críticas en plena semana de exámenes. Universidades pospusieron evaluaciones y entregas.

Times Higher Education advierte sobre campañas de phishing personalizado contra estudiantes y staff usando los datos filtrados.

El CISO Steve Proud confirmó la exposición de "información identificable" incluyendo nombres, correos, IDs estudiantiles y mensajes intercambiados entre usuarios. ShinyHunters reclama acceso a "varios miles de millones de mensajes privados".

Caso paradigmático de supply chain attack en educación: una sola dependencia comprometida arrastró a 9,000 instituciones, redefiniendo el perímetro de riesgo del sector.

Salesforce → Canvas → Free-For-Teacher → 9,000 escuelas. El patrón revela un actor industrializado que ataca el SaaS multi-tenant.

El patrón observado —doble incidente en 8 meses, exfiltración masiva, monetización vía DLS y defacement coordinado— confirma a ShinyHunters como un actor especializado en explotar plataformas SaaS multi-tenant. La primera brecha (sept. 2025) fue ingeniería social contra Salesforce; la segunda (abr–may 2026) golpeó directamente Canvas.

Reportes públicos (Krebs on Security, TechCrunch, DataBreaches.net, Wikipedia) coinciden en que ShinyHunters opera con un modelo industrializado: identifican vendors críticos, comprometen un punto SaaS y monetizan exfiltración a través de su data leak site (.onion) bajo presión temporal.

El 41% de la educación superior norteamericana corre sobre Canvas. Una sola plataforma se convirtió en target estratégico para extorsión a escala continental.

Millones de registros corresponden a menores K-12. El daño reputacional y regulatorio es desproporcionado comparado con un breach corporativo estándar.

Segunda brecha en 8 meses contra el mismo proveedor por el mismo actor: indicio de fallas estructurales en gobernanza SaaS, MFA, monitoreo y respuesta a incidentes.

Tres lecciones para vendors SaaS y para cualquier institución que dependa de un único proveedor crítico.

El caso Canvas/ShinyHunters deja tres lecciones centrales para la arquitectura de seguridad en plataformas SaaS multi-tenant y para las instituciones que dependen de un único proveedor crítico.

Plataformas como Canvas no son solo herramientas: son infraestructura crítica del sector educativo. Su diseño debe contemplar MFA obligatorio, segmentación por tenant, monitoreo continuo y aislamiento de subsistemas como Free-For-Teacher.

Las instituciones deben asumir que el vendor será comprometido y exigir cláusulas SLA de breach notification, encriptación de mensajes en reposo, planes de continuidad LMS y auditorías independientes de seguridad SaaS.

Instructure intentó parchar en silencio en lugar de responder al contacto inicial. ShinyHunters convirtió ese silencio en defacement global y escándalo mediático. La estrategia de comunicación de crisis es tan crítica como la respuesta técnica.

"Cuando un vendor se convierte en infraestructura crítica de 9,000 escuelas, su brecha deja de ser un incidente corporativo y se vuelve una emergencia educativa. ShinyHunters no necesitó zero-days: bastó con que un proveedor educativo tratara la seguridad como un costo, no como un activo."